Segmenteringsfeil kan være utfordrende å feilsøke fordi de ofte resulterer i krasj uten å gi detaljerte feilmeldinger. Imidlertid kan verktøy som GDB (GNU Debugger) hjelpe med å identifisere kilden til segmenteringsfeilen ved å undersøke programmets tilstand og stabelsporing på tidspunktet for feilen.

Det er viktig å merke seg at segmenteringsfeilene vanligvis er forårsaket av programmeringsfeil og betraktes som feil. De bør fikses ved å gjennomgå og rette den problematiske koden. Vanlige årsaker til segmenteringsfeil inkluderer:

- Frareferanse til null eller uinitialiserte pekere

- Å skrive eller lese utenfor grensene til en matrise

- Bruke et minne som tidligere har blitt deallokert eller frigitt

- Stabeloverflyt eller stabelkorrupsjon

- Bruke uinitialiserte variabler

Ved å nøye undersøke koden din og bruke feilsøkingsverktøy som GDB, kan du identifisere og fikse segmenteringsfeilene, og sikre at programmet ditt fungerer korrekt og ikke støter på disse feilene.

GDB Debugger

GDB (GNU Debugger) er et kraftig feilsøkingsverktøy som hjelper til med å identifisere og analysere problemene i kompilerte programmer, inkludert segmenteringsfeil. Den lar deg undersøke statusen til programmet, utløse bruddpunktene og observere utførelsesflyten.

For å bruke GDB effektivt til å feilsøke segmenteringsfeilene, må du kompilere C++-programmet med de aktiverte feilsøkingssymbolene. Disse symbolene inkluderer tilleggsinformasjon om programmets struktur, variabler og funksjoner som hjelper til med feilsøkingsprosessen.

Finne segmenteringsfeilen i C++ med GDB

Her er et eksempel på en kodebit som forårsaker en segmenteringsfeil:

#includeint hoved- ( ) {

int * ptr = nullptr ;

* ptr = 5 ;

komme tilbake 0 ;

}

La oss først forklare koden. Deretter vil vi diskutere i trinn om å finne en segmenteringsfeil i forrige kode.

«#include

Inne i main()-funksjonen er det en erklæring av en pekervariabel “ptr” av typen int*. “nullptr”-verdien brukes som pekerens initialisering som er en spesiell null-pekerverdi som indikerer at den ikke peker til noen gyldig minneplassering.

Referanseforsøk gjøres med null-pekeren 'ptr' i den følgende linjen som er '*ptr = 5;'. I dette tilfellet, siden 'ptr' er satt til 'nullptr', er det ingen gyldig minneplassering å få tilgang til.

Nå vil vi diskutere noen trinn som må tas i bruk for å kompilere programmet for å finne segmenteringsfeilen.

Trinn 1: Aktiver feilsøkingssymbolene

For å starte, sørg for å kompilere C++-programmet med de aktiverte feilsøkingssymbolene. For å gi feilsøkingsinformasjonen til den kjørbare filen under kompilering, bruk '-g'-flagget. Tenk på tilfellet der vi har en C++-fil kalt 'main.cpp'.

$ g++ -g main.cpp -O hoved-Trinn 2: Kjør GDB

Når programmet er kompilert med feilsøkingssymboler, kjør GDB ved å sende den kjørbare filen som et argument.

$ gdb hoved-Trinn 3: Start programmet

Start programmet ved å skrive 'kjør' eller 'r' ved GDB-ledeteksten:

$ ( gdb ) løpeProgrammet ditt vil da begynne å kjøre.

Trinn 4: Identifiser segmenteringsfeilen

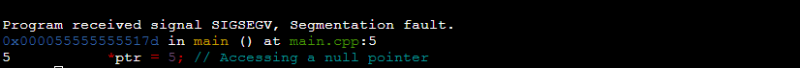

Programmet fortsetter å kjøre til det støter på en segmenteringsfeil. Programmet slutter da å kjøre, og GDB produserer en feilmelding.

For eksempel: la oss vurdere den tidligere forklarte koden der når vi prøver å tilordne verdien av 5 til minneplasseringen som er pekt på av null-pekeren, resulterer det i en segmenteringsfeil. Programmet avsluttes umiddelbart på linjen der segmenteringsfeilen oppstår.

Når du kjører dette programmet med GDB, vil du se en lignende utgang til følgende:

Denne utgangen indikerer at det oppstod en segmenteringsfeil i hovedfunksjonen på linje 5 i 'main.cpp'-filen.

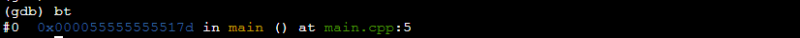

Trinn 5: Undersøk stabelsporet

For å få mer innsikt i segmenteringsfeilen, kan du undersøke stabelsporingen ved å bruke 'backtrace'-kommandoen eller ganske enkelt 'bt'. Denne kommandoen viser sekvensen av funksjonsanrop som fører til krasj.

$ ( gdb ) btStabelsporingen vises som indikerer funksjonene som kalles før segmenteringsfeilen:

Denne utgangen forteller oss at segmenteringsfeilen oppsto i hovedfunksjonen på linje 5 i 'main.cpp'-filen.

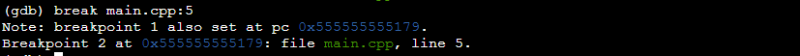

Trinn 6: Angi bruddpunktene

For å undersøke videre, kan du angi bruddpunktene ved bestemte kodelinjer for å stoppe programmets kjøring på disse punktene. Dette lar deg inspisere programmets tilstand og variabler. For å sette et bruddpunkt på linje 5 i 'main.cpp', bruk for eksempel kommandoen 'break' som følger:

$ ( gdb ) gå i stykker main.cpp: 5Dette setter et bruddpunkt på linje 5 i 'main.cpp'-filen:

Trinn 7: Gjenoppta kjøringen

Etter å ha angitt bruddpunktene, gjenoppta programmets kjøring ved å bruke 'fortsett'-kommandoen eller ganske enkelt 'c':

$ ( gdb ) FortsetteProgrammet fortsetter å kjøre til det når bruddpunktet.

Trinn 8: Inspiser variablene og koden

Når programmet stopper ved et bruddpunkt, kan du bruke forskjellige GDB-kommandoer for å undersøke variablene, gå gjennom koden og undersøke årsaken til segmenteringsfeilen.

Trinn 9: Avslutt GDB

Når du er ferdig med feilsøkingen, kan du avslutte GDB ved å bruke 'quit'-kommandoen:

$ ( gdb ) slutteDette gir en grunnleggende oversikt over bruk av GDB for å finne segmenteringsfeilene i C++-programmene. GDB gir mange flere funksjoner og kommandoer som kan hjelpe med feilsøking, og du kan referere til GDB-dokumentasjonen for mer detaljert informasjon.

Konklusjon

Denne artikkelen demonstrerer bruken av GDB for å finne segmenteringsfeilen i C++. Vi forklarte deg trinnene som må følges. Disse trinnene gir en omfattende forklaring på hvordan du finner en segmenteringsfeil i C++ ved hjelp av GDB. Ved å følge disse trinnene og bruke GDBs funksjoner, kan du effektivt finne og feilsøke kilden til segmenteringsfeilen i C++-programmet ditt.