Denne artikkelen vil illustrere:

- Hvordan lage en Kubernetes-hemmelighet?

- Hvordan få dekodet hemmelighet i Kubernetes?

- Hvordan få dekodet hemmelighet ved å bruke View-Secret-pakken?

- Konklusjon

Hvordan lage en Kubernetes-hemmelighet?

Ulike typer hemmeligheter finnes i Kubernetes, den generiske hemmeligheten brukes til å lagre generisk informasjon som brukerlegitimasjon og tokens, TLS-hemmeligheten brukes til å lagre tls-sertifikat og nøkkel, og docker-registerhemmeligheten lagrer Docker-påloggingsinformasjonen.

For demonstrasjon vil vi lage en generisk hemmelighet for å lagre brukernavn og passord i instruksjonene nedenfor.

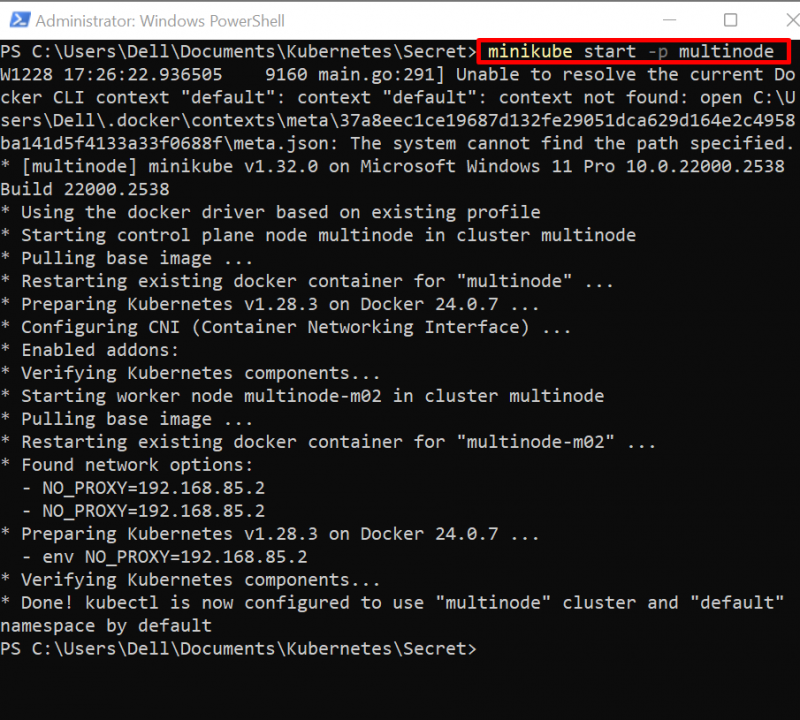

Trinn 1: Start Cluster

Start først Kubernetes-klyngen. For å gjøre det, bruk bare ' minikube start ' kommando:

minikube start -s multinode

I kommandoen ovenfor starter vi vår multinode minikube-klynge:

Trinn 2: Opprett legitimasjonsfil

Deretter oppretter du to tekstfiler kalt 'username.txt' og 'password.txt' for å lagre henholdsvis brukernavnet og passordet.

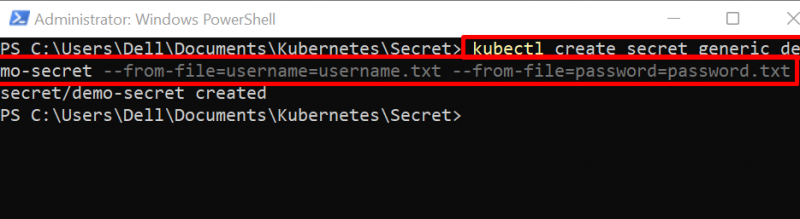

Trinn 3: Lag hemmelighet

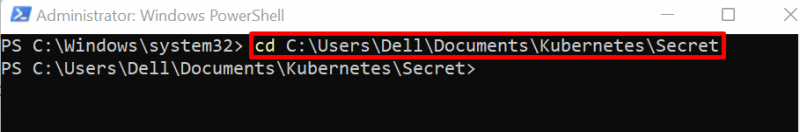

Deretter navigerer du til katalogen der du har opprettet legitimasjonsfiler:

cd C:\Users\Dell\Documents\Kubernetes\Secret

Lag en ny hemmelighet ved å bruke ' kubectl opprette hemmelig

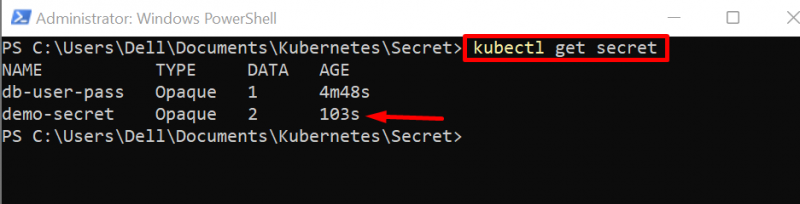

Trinn 4: Bli hemmelig

For verifisering, skriv ned hemmeligheten ved å bruke kommandoen nedenfor

kubectl blir hemmeligUtdataene indikerer at en ny hemmelighet er opprettet:

Hvordan få dekodet hemmelighet i Kubernetes?

Noen ganger kan brukere bli bedt om å se den hemmelige informasjonen av forskjellige årsaker, for eksempel for feilsøkingsformål, visning av legitimasjonsinformasjon for bekreftelse og mange flere. For å få den dekodede hemmeligheten i Kubernetes, følg demonstrasjonen nedenfor.

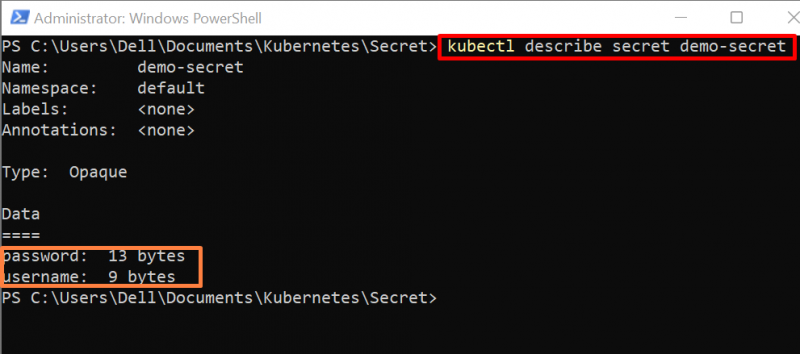

Trinn 1: Beskriv hemmeligheten

« kubectl beskrive ” viser det detaljerte sammendraget av kubernetes-ressursen. For å se de hemmelige detaljene, bruk ' kubectl beskriver hemmelig

Her viser kommandoen ovenfor hemmelig datastørrelse bare i byte, men viser ikke den hemmelige informasjonen som vist nedenfor:

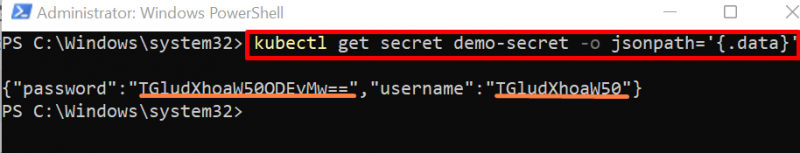

Trinn 2: Få hemmelige data i Json-format

For å få de hemmelige dataene i json-format, bruk kommandoen nedenfor:

kubectl får hemmelig demo-hemmelig -O jsonpath = '{.data}'Resultatet nedenfor viser de hemmelige dataene kodet i base64:

For å se hemmeligheten må brukeren dekode hemmeligheten. For å dekode hemmeligheten fra base64 til reell form, må brukeren ha en bash-terminal for å kjøre bash-kommandoen. For å installere bash-terminalen, følg ' Legg til Git Bash til Windows Terminal ' artikkel.

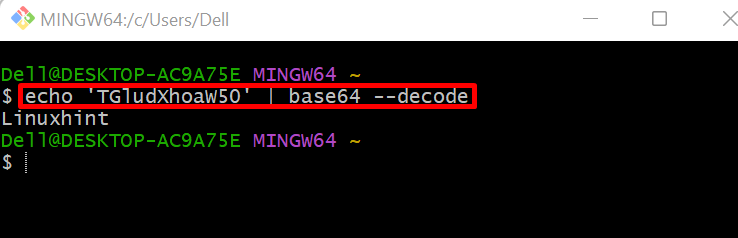

Trinn 3: Dekod hemmeligheten

For å dekode hemmeligheten, start først 'git bash'-terminalen. Etter det, kjør ' echo

Her har vi dekodet brukernavnet:

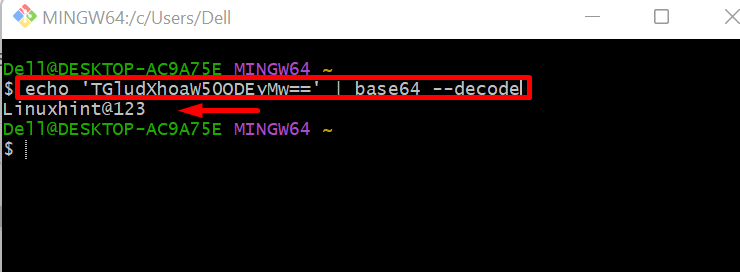

For å dekode passordet, bruk ' echo

Hvordan få dekodet hemmelighet ved å bruke View-Secret-pakken?

Kubernetes-brukerne kan dekode hemmeligheten ved å bruke forskjellige pakker og ' utsiktshemmelighet '-pakken er en av dem som kan installeres og enkelt brukes gjennom en av de Kubernetes-støttede pluginene ' Blod '. For å installere og bruke ' utsiktshemmelighet '-pakken, følg demonstrasjonen nedenfor:

Forutsetning: Installer Krew-plugin

Krew-pluginen er en av Kubernetes-pluginene som kan brukes til å installere forskjellige pakker for å gi ekstra funksjonalitet til Kubernetes-ressurser. For å installere krew på systemet, gå gjennom trinnene nedenfor.

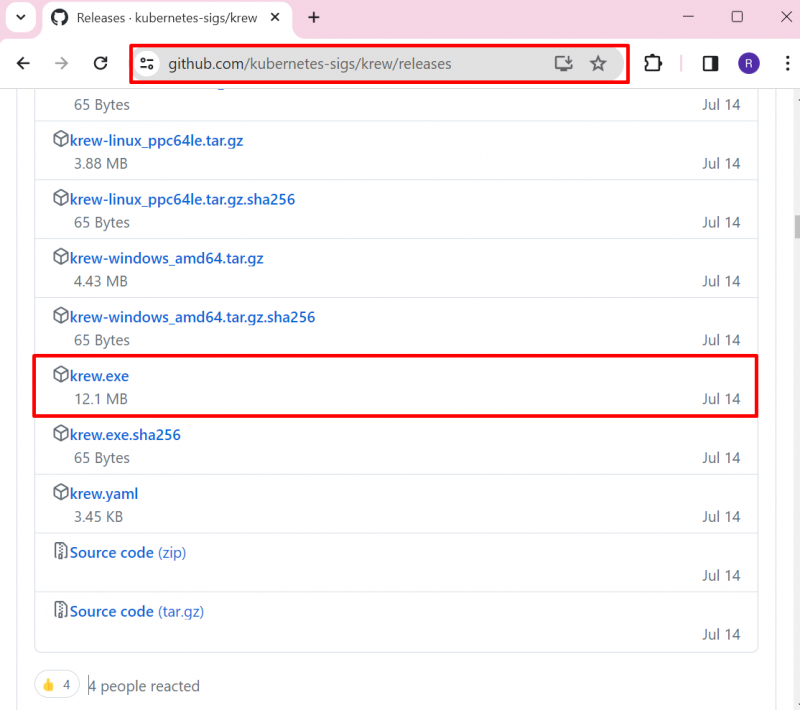

Trinn 1: Last ned 'krew.exe'-fil

Først, naviger til den offisielle krew-utgivelsen side og last ned 'krew.exe'-filen:

———————————————————————————————————————————

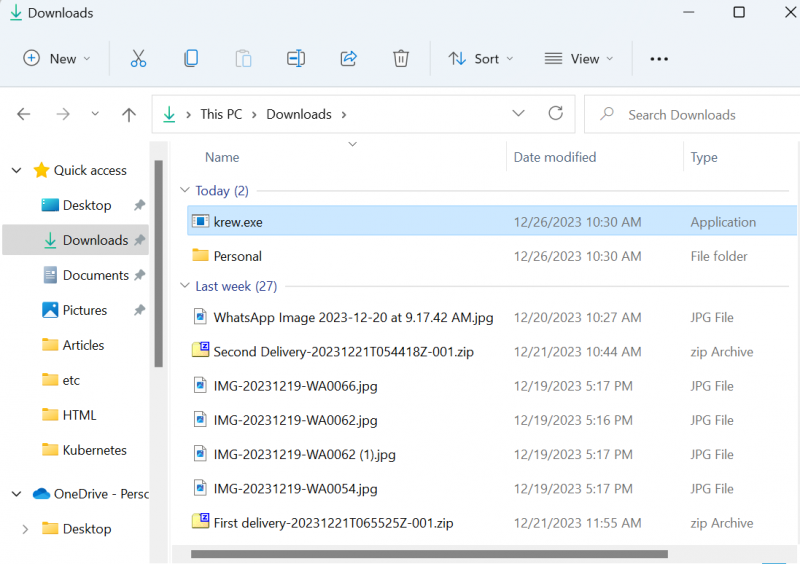

Som standard vil krew bli lastet ned i ' Nedlastinger ' mappe:

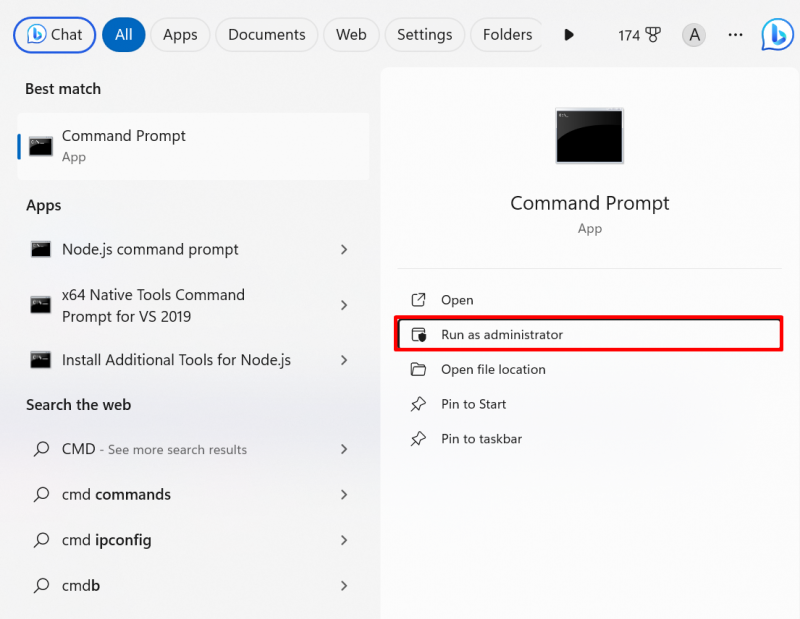

Trinn 2: Start ledeteksten

Åpne ledeteksten med administrative rettigheter via ' Oppstart ' Meny:

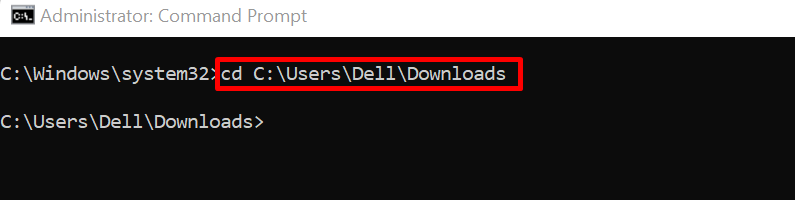

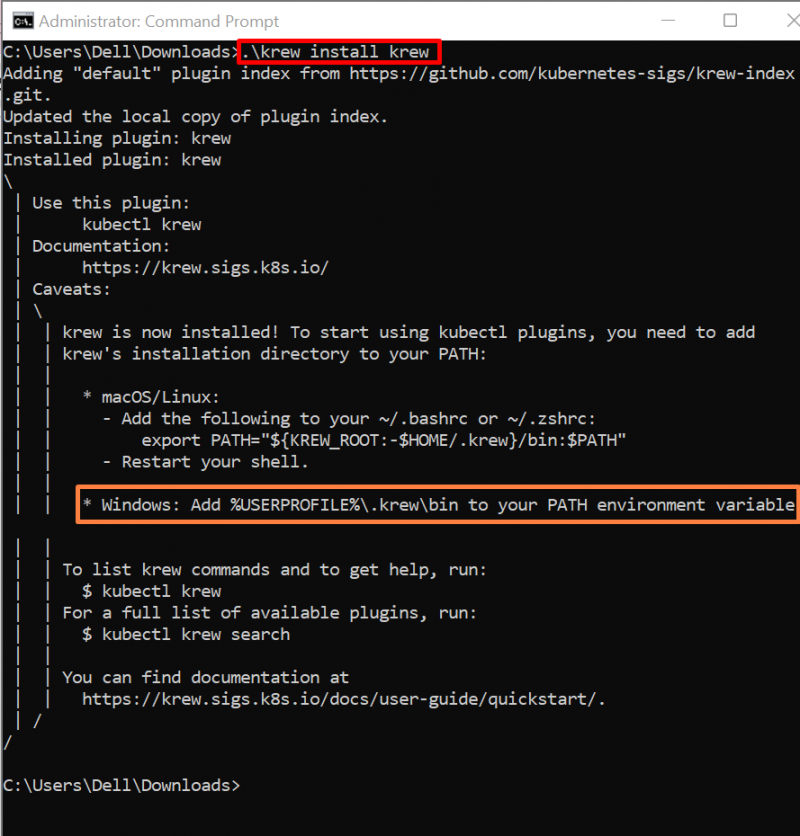

Trinn 3: Installer Krew

Naviger til katalogen der ' blood.exe ' fil er lastet ned:

cd C:\Users\Dell\Nedlastinger

Deretter bruker du kommandoen nedenfor for å installere krew på Windows:

.\blod installere blod Kommandoen ovenfor vil installere krew i brukerkatalogen ' C:\Users\

Trinn 4: Legg Krew til Windows Path

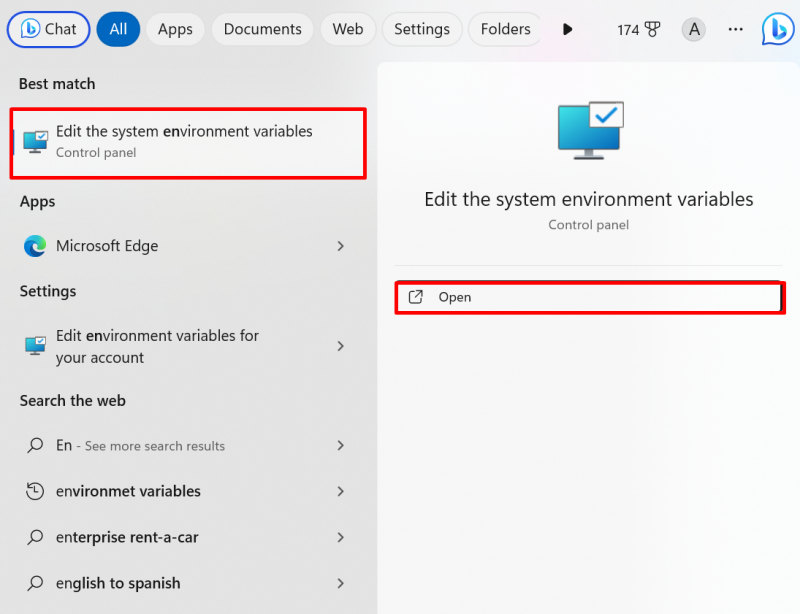

For å få tilgang til Krew-kommandoene fra Windows-kommandolinjen, må brukere legge til Krew i Windows-banen. For å gjøre det, søk etter ' Miljøvariabel ' i Start-menyen og start de uthevede innstillingene nedenfor:

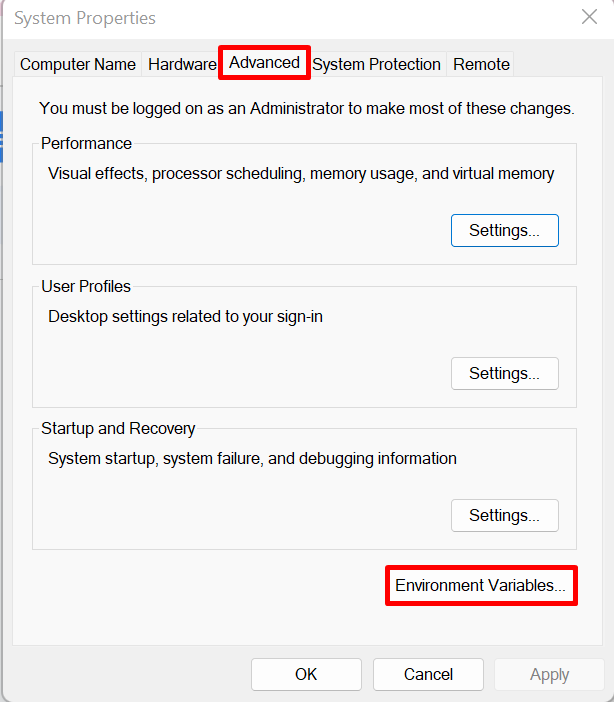

Fra ' Avansert '-fanen åpner du innstillingene for 'Miljøvariabler':

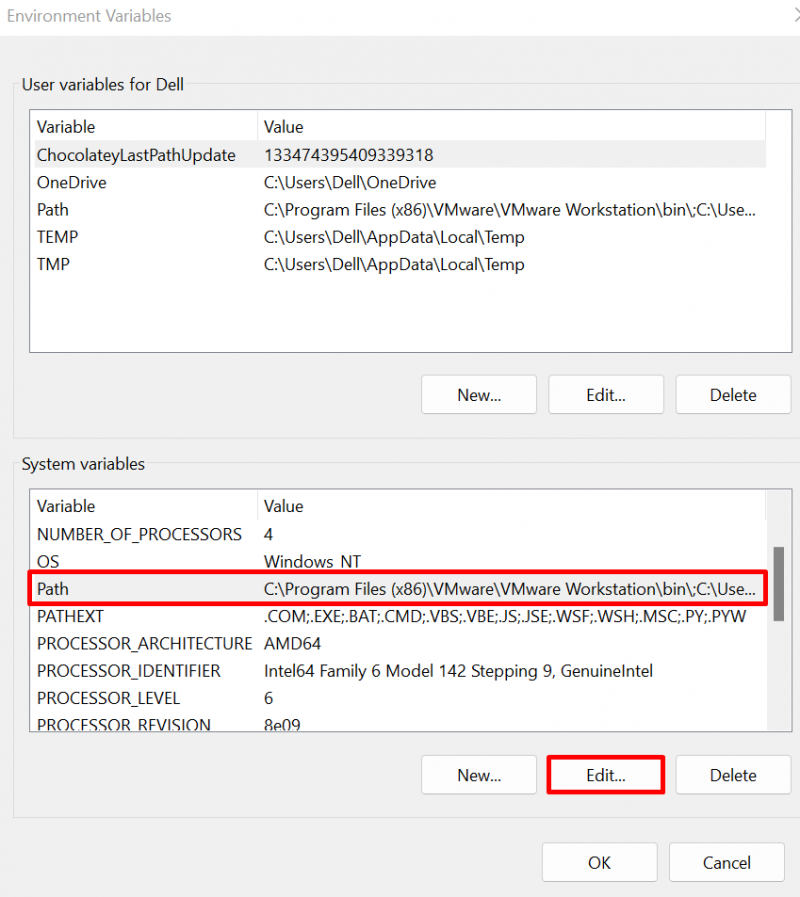

Velg ' Sti variabel og trykk på Redigere ”-knapp:

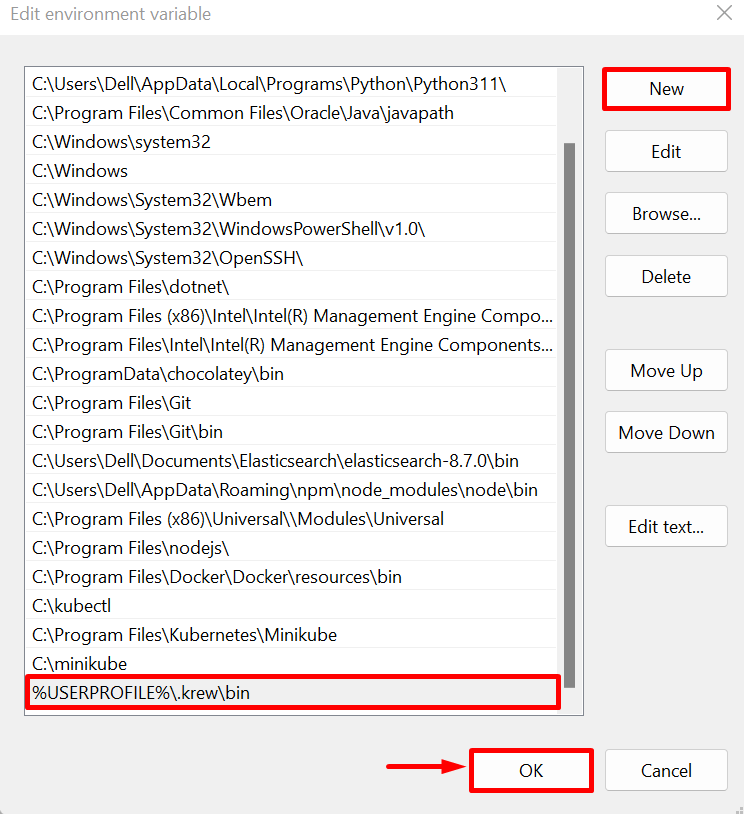

Trykk ' Ny '-knappen for å legge til en bane, lim inn ' C:\Users\

Trinn 5: Verifisering

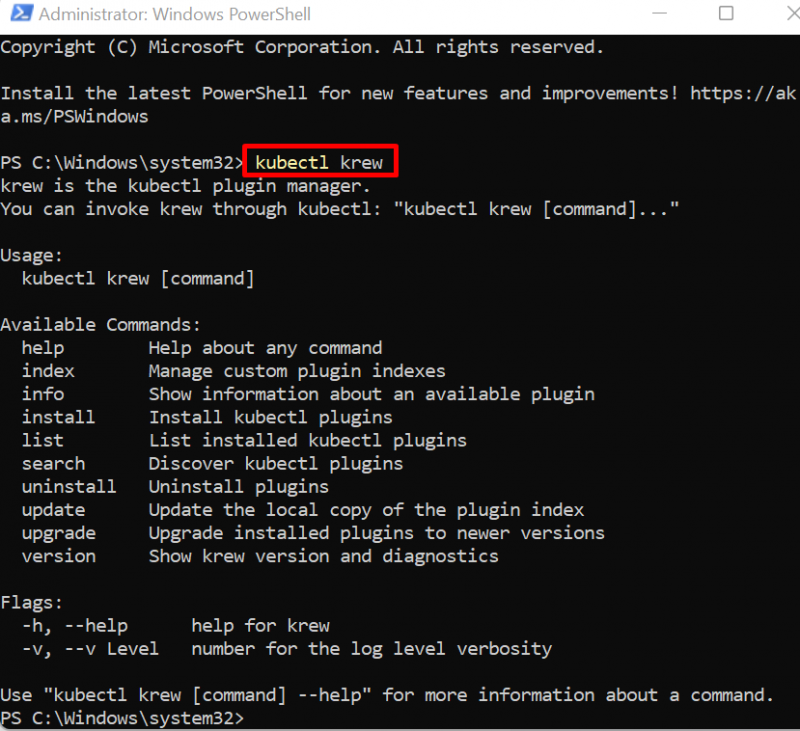

Lukk nå alle Windows-terminalene og start kommandoprompten eller PowerShell. Kjør deretter kommandoen nedenfor for å sjekke om krew er installert eller ikke:

kubectl blodUtdataene viser at vi har installert krew på systemet:

Dekod Kubernetes-hemmeligheten ved å bruke View-Secret-pakken

For å dekode hemmeligheten ved å bruke view-secret-pakken, installer først hemmeligheten ved å bruke krew. Etter det bruker du ' kubectl view-secret

Trinn 1: Installer View-Secret Package

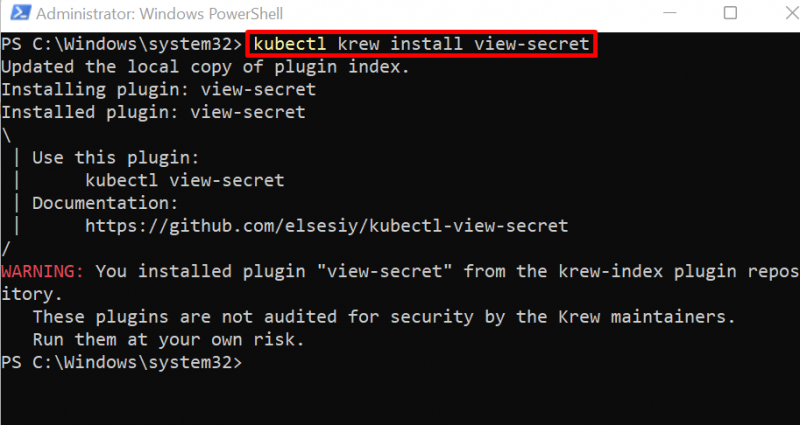

For å installere view-secret-pakken, bruk Kubectl krew-plugin som vist nedenfor:

kubectl blod installere utsiktshemmelighetDu kan se at vi har installert view-secret-pakken. Ignorer også advarselen nedenfor:

Trinn 2: Se Kubernetes Secret

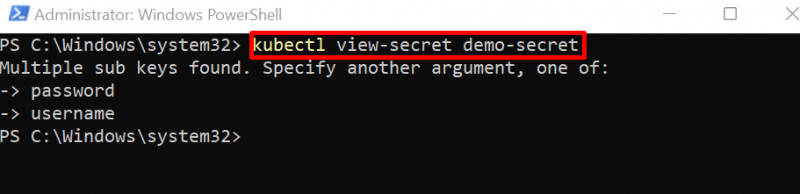

Deretter, for å se den Kubernetes dekodede hemmeligheten, bruk ' kubectl view-secret

Her viser utgangen at gjeldende hemmelighet inneholder to variabler. For å se den dekodede verdien, må brukeren spesifisere variabelnavnet også i kommandoen:

Trinn 3: Dekod hemmeligheten

For å dekode den hemmelige verdien, bruk ' kubectl view-secret

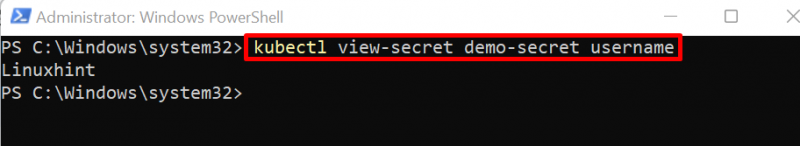

Her har vi dekodet brukernavnet:

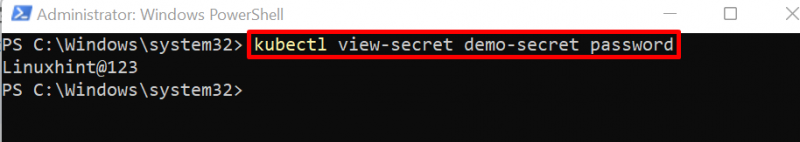

Ved å endre variabelnavnet i kommandoen ovenfor, har vi fått tilgang til passordet som vist nedenfor:

kubectl view-hemmelig demo-hemmelig passord

Det handler om å få en dekodet hemmelighet i Kubernetes.

Konklusjon

For å få den dekodede hemmeligheten i Kubernetes, får du først tilgang til de hemmelige dataene i json-format gjennom kommandoen 'kubectl get secret'. Denne kommandoen vil vise hemmelige data kodet i base64. For å dekode dataene, bruk ' echo